Zeige Schulungsfinder

- Home

- Profil

- Trainings- und Beratungskompetenz

- Maxpert Wiki

ISO/IEC 27001: METHODE & DEFINITIONEN FÜR INFORMATIONSSICHERHEIT

Die internationale Norm im Bereich Informationssicherheit zum Schutz von Unternehmensdaten und -informationen

|

Organisationen und Unternehmen besitzen eine Fülle wertvoller und wettbewerbsentscheidender Daten und Informationen. Sie sind essenziell für die Aufrechterhaltung des Geschäftsbetriebs und gefährden bei falscher Verwendung oder Verlust die Organisation. |

Ihre Daten zu schützen hat oberste Priorität.

|

|

Auch externe Anforderungen wie KonTraG, Basel II, Sarbanes-Oxley Act (SOX) sowie weitere Richtlinien verlangen den sicheren Umgang mit Informationen. Ein wichtiger Aspekt dabei ist der Datenschutz, der als rechtlicher Rahmen zum Schutz personenbezogener Daten dient und eng mit der Sicherstellung von informationeller Selbstbestimmung verbunden ist. Um die steigenden Anforderungen an die Verfügbarkeit, Vertraulichkeit und Integrität von Informationsressourcen erfolgreich zu verwalten und zu schützen existiert die internationale Norm ISO/IEC 27001. |

Was ist die ISO/IEC 27001 Zertifizierung - der Standard im Bereich Informationssicherheit Managmentsystems (ISMS) im Überblick

Die ISO/IEC 27001 Zertifizierung ist ein international anerkannter Standard für Informationssicherheits-Managementsysteme (ISMS). Sie definiert die Anforderungen an ein ISMS, das die Sicherheit von Informationen in einem Unternehmen gewährleistet. Die Zertifizierung ist ein wichtiger Schritt für Unternehmen, um ihre Informationssicherheit zu verbessern und ihre Kunden und Partner von ihrer Sicherheitsfähigkeit zu überzeugen.

Die ISO/IEC 27001 Zertifizierung umfasst mehrere wesentliche Schritte:

- Implementierung eines ISMS: Das Unternehmen implementiert ein ISMS, das die Anforderungen der ISO/IEC 27001 erfüllt.

- Risikobewertung: Eine gründliche Risikobewertung wird durchgeführt, um potenzielle Risiken für die Informationssicherheit zu identifizieren.

- Umsetzung von Sicherheitsmaßnahmen: Basierend auf der Risikobewertung werden geeignete Sicherheitsmaßnahmen implementiert, um die identifizierten Risiken zu minimieren.

- Überwachung und Kontrolle: Das ISMS wird kontinuierlich überwacht und kontrolliert, um seine Effektivität sicherzustellen.

- Zertifizierung: Ein unabhängiges Zertifizierungsunternehmen überprüft und zertifiziert, dass das ISMS die Anforderungen der ISO/IEC 27001 erfüllt.

Die ISO/IEC 27001 Zertifizierung bietet Unternehmen zahlreiche Vorteile, darunter die Verbesserung der Informationssicherheit, die Erhöhung des Vertrauens bei Kunden und Partnern, die Reduzierung von Risiken und Schäden sowie die Verbesserung der Compliance mit gesetzlichen Anforderungen.

Was ist Informationssicherheit?

Definition und Bedeutung

Informationssicherheit bezieht sich auf den Schutz von Informationen und Daten vor unbefugtem Zugriff, Verlust, Verfälschung oder Zerstörung. Sie umfasst alle Maßnahmen, die erforderlich sind, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten. Diese drei Schutzziele sind essenziell, um sicherzustellen, dass Informationen nur von autorisierten Personen eingesehen werden können, korrekt und vollständig bleiben und jederzeit verfügbar sind, wenn sie benötigt werden.

Für Unternehmen ist Informationssicherheit von großer Bedeutung, da sie ihre Geschäftsprozesse und -modelle auf die Sicherheit ihrer Informationen aufbauen. Eine Verletzung der Informationssicherheit kann zu erheblichen Schäden führen, wie zum Beispiel:

- Verlust von Geschäftsgeheimnissen

- Verlust von Kundendaten

- Verlust von Finanzdaten

- Rufschädigung

Unterschiede zwischen Informationssicherheit und IT-Sicherheit

Obwohl Informationssicherheit und IT-Sicherheit eng miteinander verwandt sind, decken sie unterschiedliche Aspekte der Sicherheit von Informationen ab. IT-Sicherheit bezieht sich speziell auf die Sicherheit von IT-Systemen und -Netzwerken. Dazu gehören Maßnahmen wie Firewalls, Antiviren-Software und Verschlüsselung, die darauf abzielen, IT-Systeme vor Bedrohungen zu schützen.

Informationssicherheit hingegen umfasst einen breiteren Ansatz und bezieht sich auf den Schutz von Informationen und Daten, unabhängig von der Art der Speicherung oder Übertragung. Sie beinhaltet alle Maßnahmen, die erforderlich sind, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten. Während IT-Sicherheit ein Teilbereich der Informationssicherheit ist, geht letztere über die reine technische Sicherheit hinaus und schließt auch organisatorische und personelle Maßnahmen ein.

Schutzziele Informationssicherheit

Vertraulichkeit, Integrität und Verfügbarkeit

Die Schutzziele der Informationssicherheit sind von zentraler Bedeutung für den Schutz von Informationen und Daten in Unternehmen. Diese Schutzziele umfassen:

- Vertraulichkeit: Sicherstellung, dass Informationen nur von autorisierten Personen zugänglich sind.

- Integrität: Sicherstellung, dass Informationen korrekt und vollständig sind und nicht unbefugt verändert oder gelöscht werden können.

- Verfügbarkeit: Sicherstellung, dass Informationen und Systeme jederzeit verfügbar sind, wenn sie benötigt werden.

Diese Schutzziele sind essenziell, um die Geschäftsprozesse und -modelle von Unternehmen zu schützen. Eine Verletzung der Informationssicherheit kann zu erheblichen Schäden führen.

Durch die Umsetzung geeigneter Maßnahmen zur Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen können Unternehmen ihre Informationssicherheit stärken und das Vertrauen ihrer Kunden und Partner erhöhen.

ISO/IEC 27001 Zertifizierung: Der Standard für Informationssicherheit

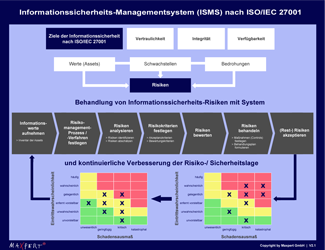

Um Ihre Informationen aktiv schützen zu können, sieht die ISO/IEC 27001 die Implementierung eines Informationssicherheits-Managementsystems (ISMS) vor.

Was ist das ISMS? In einem ISMS werden die nachfolgende Aspekte der Informationssicherheit betrachtet und mit den Informationssicherheitszielen der einzelnen Firmen/Organisation vorgegeben:

- Verfügbarkeit: Sicherstellung der Zugänglichkeit und Nutzbarkeit von Informationen für berechtigte Entitäten

- Vertraulichkeit: Schutz von Informationen vor unberechtigter Offenlegung

- Integrität: Schutz von Informationen vor Modifikationen, Einfügungen, Löschungen, Umordnung, Duplikaten oder Wiedereinspielung

- Authentizität: Echtheit von Informationen oder Identitäten

- Zurechenbarkeit (Verantwortlichkeit): Übernahme von Verantwortung, Rechenschaft und/oder Haftung für Informationswerte (Assets)

- Verbindlichkeit (Nicht-Abstreitbarkeit): Niemand kann das Senden oder Empfangen von Informationen abstreiten/leugnen.

- Verlässlichkeit: Sicherstellung eines konsistenten Verhaltens und Lieferung vorgesehener (intendierter) Ergebnisse durch eine Person oder Entität

Ein Informationssicherheits-Managementsystem (ISMS) mit definierten notwendigen Maßnahmen (Controls) liefert dafür den Rahmen. Das Informationssicherheits-Managementsystem (ISMS) sieht die Implementierung einer Vorgehensweise zur systematischen Identifikation und Behandlung von Informationssicherheits-Risiken vor.

Ein weiterer wichtiger Aspekt ist die Datenverarbeitung, die im Rahmen der Informationssicherheit besondere Sicherheitsanforderungen und organisatorische Maßnahmen gemäß der DSGVO erfordert.

ISO/IEC 27001 gewährleistet somit einen anerkannten Schutz für die Daten und Informationen Ihres Unternehmens, steigert deren Verfügbarkeit, erleichtert das Identifizieren von Schwachstellen und erhöht das Vertrauen in das zertifizierte Unternehmen.

ISO/IEC 27001 Zertifizierung: Der Standard für Informationssicherheit

Um Ihre Informationen aktiv schützen zu können, sieht die ISO/IEC 27001 die Implementierung eines Informationssicherheits-Managementsystems (ISMS) vor.

ISO/IEC 27001 Norm - Übersicht

Was ist das ISMS? In einem ISMS werden die nachfolgende Aspekte der Informationssicherheit betrachtet und mit den Informationssicherheitszielen der einzelnen Firmen/Organisation vorgegeben:

Verfügbarkeit: Sicherstellung der Zugänglichkeit und Nutzbarkeit von Informationen für berechtigte Entitäten

Vertraulichkeit: Schutz von Informationen vor unberechtigter Offenlegung

Integrität: Schutz von Informationen vor Modifikationen, Einfügungen, Löschungen, Umordnung, Duplikaten oder Wiedereinspielung

Authentizität: Echtheit von Informationen oder Identitäten

Zurechenbarkeit (Verantwortlichkeit): Übernahme von Verantwortung, Rechenschaft und/oder Haftung für Informationswerte (Assets)

Verbindlichkeit (Nicht-Abstreitbarkeit): Niemand kann das Senden oder Empfangen von Informationen abstreiten/leugnen.

Verlässlichkeit: Sicherstellung eines konsistenten Verhaltens und Lieferung vorgesehener (intendierter) Ergebnisse durch eine Person oder Entität

Ein Informationssicherheits-Managementsystem (ISMS) mit definierten notwendigen Maßnahmen (Controls) liefert dafür den Rahmen. Das Informationssicherheits-Managementsystem (ISMS) sieht die Implementierung einer Vorgehensweise zur systematischen Identifikation und Behandlung von Informationssicherheits-Risiken vor.

Ein weiterer wichtiger Aspekt ist die Datenverarbeitung, die im Rahmen der Informationssicherheit besondere Sicherheitsanforderungen und organisatorische Maßnahmen gemäß der DSGVO erfordert.

ISO/IEC 27001 gewährleistet somit einen anerkannten Schutz für die Daten und Informationen Ihres Unternehmens, steigert deren Verfügbarkeit, erleichtert das Identifizieren von Schwachstellen und erhöht das Vertrauen in das zertifizierte Unternehmen.

ISO/IEC 27001 Ausbildung - Maxpert Angebot

Wir bieten Ihnen folgende Personenqualifizierungen nach ISO/IEC 27001 an:

Foundation Level: ISO/IEC 27001 Foundation | Professional Level: ISO/IEC 27001 Practitioner-Information Security Officer | Auditor Level: ISO/IEC 27001 Lead Auditor.

Für diejenigen, die neu in die Ausbildung starten und direkt die Professional-Qualifizierung absolvieren möchten, bieten wir zudem ein 5-tägiges Kompakttraining an, das sowohl das Foundation als auch das Professional Level umfasst.

Mehr Informationen zu unseren ISO/IEC 27001 Trainings finden Sie unter: ISO/IEC 27001 Trainingsübersicht